septiembre 27, 2008

Las peticiones más absurdas para los técnicos informáticos

Un ejemplo es "¿Por qué este 'mouse' inalámbrico no está conectado al ordenador?", o bien "¿Podrías reiniciarme internet?".

Incluso hubo alguien que preguntó dónde podría conseguir una aplicación que le permitiera rastrear a los extraterrestres.

Robert Half Technology, una empresa proveedora de profesionales en informática en Menlo Park, California, preguntó a 1.400 directivos de departamentos técnicos de diversas compañías en Estados Unidos que les enviaran las preguntas más desconcertantes que hubieran recibido de parte de compañeros de trabajo que pedían auxilio técnico.

Entre las más extrañas figuran:

-Mi ordenador me dice que presione 'cualquier tecla' para continuar. ¿Dónde está 'cualquier tecla'?

-¿Podrías reordenarme el teclado para que esté en orden alfabético?

-¿Cuáles son las previsiones meteorológicas para el año que viene?

-¿Me puedes instalar la televisión por cable en mi ordenador?

Y también está registrada la historia de un usuario que confundió la bandeja para insertar el CD-ROM con un apoya-vasos cómodamente incorporado a su ordenador. "¿Cómo hago para que salga de nuevo el apoya-vasos que estaba en mi ordenador?", preguntó.

Katherine Spencer Lee, directora ejecutiva de Robert Half Technology, dijo que tales preguntas ponían a prueba las habilidades de los departamentos de apoyo técnico.

Estas preguntas inusuales subrayan la necesidad de que el personal de apoyo técnico también demuestre más paciencia, empatía y sentido del humor.

FUENTE

Microsoft distribuirá versiones Beta de Windows 7

Microsoft distribuirá versiones Beta de Windows entre los participantes en la conferencia de desarrolladores de Microsoft, a realizarse en Los Ángeles, California, Estados Unidos a fines de octubre.

FUENTE

El nuevo Photoshop usa la tarjeta gráfica

Entre las novedades de Photoshop CS4 figura que el programa finalmente ha comenzado a usar la tarjeta gráfica (GPU) con el fin de agilizar una serie de funciones.

Entre otras cosas, se ha mejorado funciones como la rotación, los acercamientos, la inversión de colores y la suavización de bordes.

Otros programas de Adobe han comenzado además a usar la tarjeta gráfica. Por ejemplo, el programa After Effects aprovecha la capacidad extra de cálculo para dar mayor nitidez de profundidad, en tanto que Premiere usa la técnica para una serie efectos de distorsión.

Aparte de esto, los usuarios de Premiere Pro, que tengan instalada la tarjeta gráfica Nvidia Quadro y una extensión especial denominada Cuda , pueden codificar videos de alta resolución directamente mediante la tarjeta gráfica, lo que ahorra considerable tiempo.

¿Sólo para Nvidia?

Las funciones que aprovechan la tarjeta gráfica deberían funcionar en la mayoría de las computadoras, aunque hasta ahora sólo se ha nombrado Nvidia. Todo el código, a excepción de los segmentos de video, se basan en la técnica OpenGl, por lo que debería funcionar bien para la mayoría de los usuarios. Por ahora se desconoce si AMD se pronunciará sobre el tema.

el interés por el nuevo navegador de Google ha caído al mínimo

Según Net Applications, el interés por el nuevo navegador de Google ha caído al mínimo, quedando en la última medición por debajo del 1%.

Una vez superado el interés inicial por la novedad, sólo un porcentaje mínimo de los usuarios de Internet del mundo continúa usando un navegador de Google; sólo el 0,77% para ser exactos.

Según la empresa de análisis y estadísticas en línea Net Applications, una de las razones podría ser la débil publicidad que Google ha dado al producto. En efecto, el navegador sólo es publicitado mediante la propia plataforma publicitaria de Google, Adwords.

Inmediatamente después del lanzamiento del navegador de Google, Microsoft y Mozilla perdieron usuarios, que, al menos temporalmente, migraron hacia Chrome. Las últimas estadísticas indican que un gran número de usuarios ha vuelto a usar el navegador que prefería antes del lanzamiento de Chrome.

En sus último informe, Net Applications indica que Internet Explorer ha aumentado su cuota en 0,24%, mientras que Firefox ha aumentado en 0,06%. El navegador de Apple, Safari, se mantiene inalterable con el 0,45%.

Clickjacking

Clickjacking es el tema “de moda”, una vulnerabilidad descubierta por Jeremiah Grossman y Robert Hansen que afecta a TODOS los navegadores actuales (menos a links, lynkx y parecidos) y permite a un atacante tomar control de los vínculos que nuestro navegador con solo visitar una sitio malicioso. El bug no tiene relación con JavaScript así que deshabilitarlo no ayudará de mucho.

El problema es grave y no parece resolverse con un simple parche, con esta vulnerabilidad un atacante puede forzar a hacer click en cualquier vinculo (sitios con virus, spyware… o anuncios…) sin que el usuario se dé cuenta de lo que está sucediendo.

Para poner un ejemplo sencillo un atacante podría por ejemplo obligarnos a visitar enlaces de AdSense (aumentando las ganancias del usuario malicioso), se podría ofertar automáticamente en sitios como MercadoLibre o eBay, robar nuestra información personal, bancaria, etc… Con el hecho de hacernos visitar la url que ellos decidan las acciones que nos podemos realizar sin darnos cuenta solo son limitadas por la imaginación del atacante.

Jeremiah Grossman y Robert Hansen , ya se han puesto en contacto con las empresas responsables de los principales navegadores Microsoft, Mozilla y Apple para solucionar el problema aunque advierten que no hay una solución sencilla hasta el momento pero están trabajando en una.

En este caso No-Script no puede hacer mucho para protegernos (comos e comenta en este post de segu-info), solo nos queda esperar una actualización de seguridad para nuestro navegador.

Firefox 3.0.3: actualización que soluciona un importante error con las contraseñas

Todos los usuarios de Mozilla Firefox deben actualizar el navegador a la versión 3.0.3, disponible desde ayer debido a un importante error que impedía a algunos usuarios acceder a sus contraseñas guardadas. No se esperaba esta actualización todavía, de hecho tan sólo hace dos días de la liberación de Firefox 3.0.2, pero el informe y la gravedad de este bug ha obligado a liberar una actualización que arregle el problema.

Según el propio equipo de desarrollo de Firefox, el problema era que la información de aquellas contraseñas que no estuvieran guardadas con codificación UTF-8 o en ASCII no podían ser accesibles, lo cual afecta a una gran cantidad de usuarios. Al iniciar el navegador ya debería mostrar una invitación para realizar la actualización. Si no es así, desde Ayuda -> Buscar actualizaciones se puede realizar la instalación de la versión 3.0.3 del navegador.

Windows Live Messenger: Eliminar troyanos, gusanos, virus…

He tenido clientes que más de una vez me han traído su equipo para limpiarlo a causa de una infección por virus que se propagan por mensajería instantánea. ¿Son masoquistas o simplemente la curiosidad puede más que un poco de consciencia? No sé qué pasa.

Lo cierto es que si alguna vez recibes un mensaje de cualquier contacto que sin el previo aviso te envíe un archivo, te recomiendo que no lo aceptes, pues puede tratarse de un auténtico virus que se propaga por dicha red de mensajería instantánea: mucho cuidado.

Tranquilos que para todo hay solución, excepto para la muerte, aunque las investigaciones científicas están muy avanzadas como para no creer en una vida prolongada. Volviendo al tema, presento MSNCleaner, un sencillo pero potente para eliminar todos esos virus que se propagan por mensajería instantánea, específicamente por la del MSN Messenger.

Por nombrar sólo algunos de los virus que MSNCleaner tiene la capacidad de detectar y eliminar son: Bush.exe, Desnuda.exe, Fotos.zip, Fotos roberto.exe, Foto_Celular.scr, MSN Messenger Guiños, Foto_Celular.zip, Foto_Posse.zip, MSN Content Plus, portaldeayuda.

Enlace web | MSNCleaner

Limpiar Windows para mayor rendimiento: CCleaner 2.11.651

¿Quién no conoce CCleaner? Es uno de los mejores programas para la optimización de Windows sin duda. En principio se dice ser un programa para la limpieza de Windows con el cual podemos realizar un mantenimiento a nuestro sistema operativo de forma óptima.

CCleaner está distribuido en dos partes: una se encarga de limpiar todos esos archivos temporales que dejan los programas que más usamos con frecuencia en nuestro sistema como también aquellos archivos temporales de navegación por Internet, y mucho más.

Por otro lado CCleaner tiene un apartado especial para el registro del sistema el cual se encarga de realizar un diagnóstico de los problemas presentes en el mismo, permitiendo depurar y eliminar todas las claves que presenten problemas en el mismo rápidamente.

Los cambios de esta nueva versión de CCleaner abordan las siguientes áreas:

- Soporte para el nuevo navegador de Google: Chrome

- Mejoras en la limpieza de cookies

- Correcciones en la recursividad

- Actualizaciones en información del sistema para CPUs modernos

- Mejoras en algunas traducciones

- Ajustes mínimos en la interfaz gráfica de usuario

Sitio oficial | CCleaner

Descargar CCleaner

Firefox 3.0.2 y 2.0.0.17 ya están disponibles para descargar

El más claro ejemplo (y tal vez hasta el mejor) del software libre lo tenemos a primera vista con Firefox, que sin duda alguna es uno de los principales representantes de esta filosofía del software: ahora liberaron dos nuevas versiones (actualizaciones) de gran importancia.

Aunque parezca mentiras todavía vemos que la migración de Firefox 2 a la versión 3 está poco difundida, o lo que es lo mismo: muchos usuarios aún usan la segunda versión de Firefox y no terminan de mi grar a la tercera entrega de este excelente navegador web.

En el caso de estas nuevas versiones tenemos novedades significativas en el entorno de la seguridad del navegador, pues se han aplicado varias correcciones de vulnerabilidades que se encontraron en las versiones precedentes. Es de gran importancia actualizar.

En el caso de la versión de Firefox 3, ya sabemos cómo podemos actualizarlo; de igual forma en la segunda versión. En cada una se nos notificará cuándo ya podamos instalar la actualización, o también podemos hacerlo de forma manual mediante el menú mismo.

Enlaces web | Firefox 3.0.2 / Firefox 2.0.0.17

septiembre 23, 2008

¿Es «Midori» el sucesor de Windows?

¿Es Midori sólo un proyecto de investigación o la próxima generación de sistemas operativos de Microsoft?

Diversos círculos de desarrolladores y grandes actores comerciales se preguntan cuál será el futuro de Windows. Windows Vista está prácticamente basado en el Núcleo NT presentado en 1993. Quizás Microsoft necesite un kernel totalmente nuevo re diseñado y concebido desde cero para posicionarse en el futuro mundo informático.

Es evidente que no es un proceso sencillo. Windows tiene el 90% del mercado de los sistemas operativos. Un sistema operativo totalmente nuevo requeriría nuevos programas, conectores, y otras aplicaciones y hardware de terceros.

Con todo, en algún momento Microsoft deberá comenzar de nuevo; la pregunta es cuándo y qué. En diversos foros especializados se comenta que Midori es el nombre del próximo sistema operativo de Microsoft.

Según documentación interna a la que ha tenido acceso Software Development Times (que anteriormente ha escrito sobre el tema) Microsoft considera que ha llegado el momento de crear un nuevo sistema operativo que esté en condiciones de enfrentar las exigencias del mundo actual. El nombre de trabajo del nuevo sistema operativo sería Midori, que en japonés significa “verde".

Midori no contendrá código de Windows y será segmentado de forma que sus componentes estén aislados entre sí con el fin de asegurar la estabilidad y evitar interrupciones en su funcionamiento. Aparte de ello se aplicarán procedimientos que dificulten los errores de programación que puedan ser aprovechados por hackers.

La documentación del caso no presenta un calendario de desarrollo de Midori. Microsoft por su parte se niega a comentar o desmentir que Midori sea el sucesor de Windows, pero admite que se trata de un proyecto de investigación.

FUENTE

ZoneAlarm ForceField v1.1.079.00, Seguridad de Navegación Virtualizada

ZoneAlarm ForceField v1.1.079.00

5.9 MB | English | Medicina Incl.

Haga sus operaciones bancarias, compre o navegue en Internet con seguridad y privacidad.

ZoneAlarm ForceField crea un campo de protección alrededor del navegador, que forma un escudo contra las descargas espontáneas, el aprovechamiento de las vulnerabilidades del navegador, los intentos de fraude “phishing”, el software espía y los programas de captura del teclado. De esta forma, sus contraseñas, información confidencial y datos financieros permanecen protegidos.

- Bloquee las descargas no autorizadas y la instalación de software dañino.

- Proteja su identidad, mantenga a raya a los timadores y detenga los programas de captura del teclado.

- Navegue en Internet en total anonimato: borra la memoria caché, todas las cookies, el historial y las contraseñas.

- Se ejecuta a la vez que su software de seguridad actual: es rápido, no consume recursos y es fácil de usar..

Rapidshare | Megaupload | Uploaded | Lentitbit | MeinUpload

FUENTE

spedr, sitio y extensión para Firefox para acortar URL’s largas

Todos sabemos la importancia que tienen los acortadores de URL’s en la web. Gracias a estos servicios nosotros podemos ahorrar muchas cosas, como los grandes esfuerzos de nuestra memoria, además de ofrecer más facilidad de acceso a un sitio web en específico.

Ahora bien, spedr es un sitio (o dicho de otra forma más precisa: servicio) que nos ofrece una excelente de recortar cualquier URL de muchos caracteres a una bastante más corta, por supuesto, desde una interfaz intuitiva, fácil de usar, a modo de asistente o formulario.

Pero tranquilos que spedr va mucho más allá pues no sólo ofrece vía web (accesando al servicio en sí) su funcionalidad, sino que a los amantes del mejor navegador web (Firefox) les ofrece una extensión para que todo se les haga más fácil y por supuesto, accesible.

Una vez que hayamos instalado la extensión para Firefox bastará con hacer un simple clic justo al lado de la barra de direcciones para que se nos genere una nueva dirección más corta de la original y de esa forma hemos conseguido lo que queremos sin tanto esfuerzo.

septiembre 22, 2008

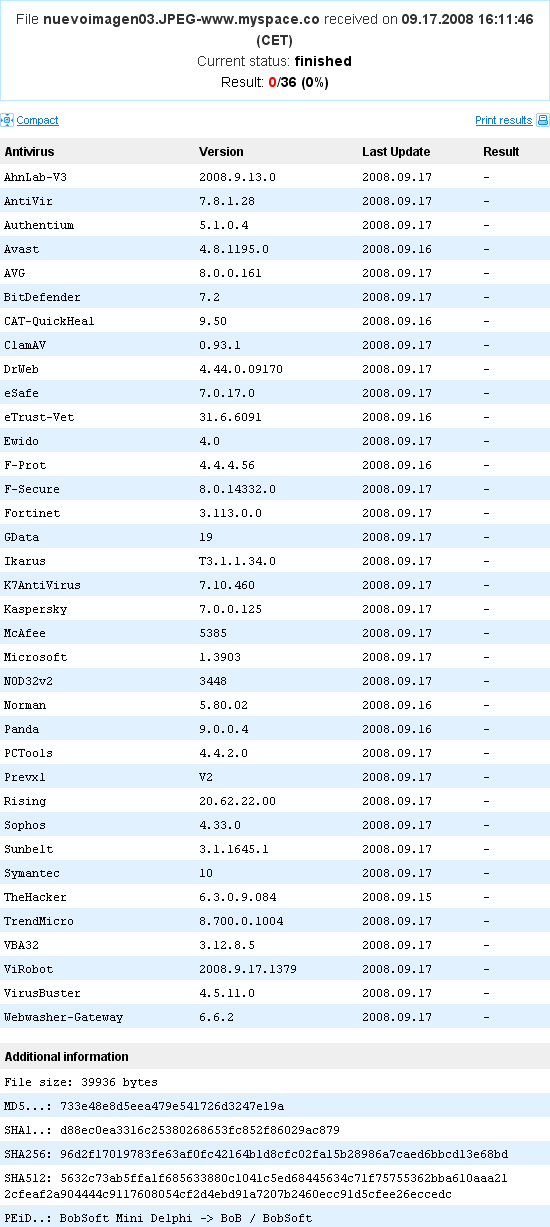

Virus indetectable

Es muy común escuchar la frase “Ningún antivirus detecta este virus”. Sin embargo y tal como expliqué en troyanos indetectables, esto es una situación pasajera.

Tomemos por ejemplo el siguiente gusano, no detectado en ese momento por ningún antivirus:

Esto sucede porque es muy común que los desarrolladores de malware prueben sus creaciones una y otra vez contra todos los antivirus (o contra los más comunes) y, cuando logran un nivel importante de no detecciones, deciden propagar su programa dañino.

La ventaja inmediata es obvia, ya que de este modo logran infectar a la mayor cantidad de usuarios posible, sea cual sea la solución de seguridad utilizada por el mismo.

Más allá de eso, como decía anteriormente esta situación es pasajera y los antivirus comenzarán a detectar este archivo ni bien se encuentre infectando a un usuario. En este caso el gusano se propagaba por mensajería electrónica y por supuesto fue detectado inmediatamente por ESET NOD32 como Win32/AutoRun.AAC.

Por eso también es fundamental contar con una solución que provea detección heurística para poder detectar malware desconocido hasta el momento.

HP presenta las novedades que lanzará al mercado

HP anuncia las novedades que lanzará en los próximos meses;

TouchSmart IQ800

Se presenta con una pantalla HD de 25.5 pulgadas, e incorpora una unidad de disco Blu-ray, un mando a distancia y un wall-mount kit opcional. Además, viene provisto de cuatro altavoces digitales de sonido de alta calidad, y un Pocket Media Drive que añade espacio adicional al disco.

Equipos Compaq Presario

Los portátiles Compaq Presario CQ70-100 de 17" y Compaq Presario CQ60-1000 cuentan con un acabado negro brillante, alta funcionalidad y tecnología de punta para usuarios de todo tipo.

HP Pavilion dv4-1000 de 14"

Este equipo cuenta con una funda protectora que asegura la máxima protección del portátil. Además de su diseño el dv4-1000 cuenta con opciones de entretenimiento con gráficos en alta definición, control remoto y cine en casa con audio y video de alta definición.

HP Pavilion dv5 de 15´4" y el dv7 de 17"

dv5 y dv7 incluyen “Magical chrome" que hace que el logotipo se ilumine cuando enciendes el ordenador pantalla “BrightView Infinity Widescreen" y los últimos procesadores Intel. También vienen equipados con un lector de huellas digitales y con tecnología protectora del disco duro “ProjectSmart".

FUENTE

Cisco compra Jabber

A finales de la semana pasada, Cisco realizó una compra que nadie esperaba, compró Jabber. Temblamos, nos recuperamos y volvemos a leer, Cisco ha comprado Jabber, Inc (es decir, Jabber.com), la empresa, no la tecnología, el estándar o el servidor Jabber.org.

La compra de Jabber no afectará a todos aquellos que utilicemos servicios de mensajería instantánea o microblogging basados en XMPP, como pueden ser Google Talk, los servidores Jabber.org o Jabberes.org, Jisko, los afortunados que usen XMPP con el API de Twitter, etc.

El objetivo de Cisco para comprar Jabber es la de mejorar las funcionalidades de presencia y mensajería existentes en las aplicaciones incluidas dentro de Cisco Collaboration, como puede ser WebEx. El estándar XMPP ha evolucionado, y sigue evolucionando, día a día integrándose en más y más servicios web y/o servidores.

Esta compra no hace más que corroborar que continúa la tendencia de compras, no por marcas (YouTube, Flickr, Del.icio.us) que incluye obtención de tecnología, sino por pura tecnología (Writely, JobSpot, etc.). Es más fácil y rápido comprar trabajo hecho, que realizar el trabajo.

Enlace | Jabber.com.FUENTE

Comprobar Links Rapidshare y Megaupload

Asi se deven de ver los link | Funciona solo en Firefox | Instalando 2 Plugins

Descripción:

Por medio de este metodo podran ver que link de Megaupload, Rapidshare, Filefactory, Mediafire y Depositfiles estas o no disponibles.

Suele pasar que empezamos a descargar algun archivo y nos topamos que el link (23 por ejemplo) no esta disponible y toda nuestra descarga ya no funcionara por tan solo un link que no se encuentre.

Es por eso que esta conbinación de 2 Archivos nos mostraran con un circulo verde

si la descarga esta funcionando y con un rojo

si la descarga esta funcionando y con un rojo  si ya no se encuentra.

si ya no se encuentra.Y los circulos que ven son agregados automaticamente al navegador.

Pasos 5 Pasos:

1. En el .rar se encuentran 3 archivos:

-a). LeEmE.txt (El que estas leyendo jaja)

-b). Comprobar Archivos 1 [greasemonkey-0.8.20080609.0-fx].xpi

-c). Comprobar Archivos 2.user.js

-d). Muestra Links.jpg (Ejemplo de como quedan los links cuando son analizados..)

2. Instalar el complemento de MOZILLA FIREFOX (Comprobar Archivos 1 [greasemonkey-0.8.20080609.0-fx].xpi),

Para instalarlo solo arrastralo al icono del Firefox.

También puedes descargarlo de: "https://addons.mozilla.org/firefox/addon/748" (Es el mismo archivo).

3. Reiniciar TODAS las ventanas del Firefox.

4. Ejecutar el archivo llamado: "Comprobar Archivos 2.user". El cual tiene el

script para localizar los archivos de los servidores en mención.

5. Reiniciar TODAS las ventanas del Firefox nuevamente.

Descargar Comprobador:

http://rapidshare.com/files/147487022/Comprobar.Links.RS.MU.FF.etc.rar

Navegadores Actualizados hasta el Dia 22/Sep/2008

---Links Funcionando----

Firefox 3.0.1 Español

http://www.megaupload.com/?d=DI68BD0P

http://rapidshare.com/files/147474107/Firefox.3.0.1.rar

Opera 9.52 Español

http://www.megaupload.com/?d=F5RDV676

http://rapidshare.com/files/147475166/Opera_952_10108_in.exe

Safari 3.1.2 Español

http://www.megaupload.com/?d=DZ0M6PSR

http://rapidshare.com/files/147475801/SafariSetup.exe

Netscape 9.0.0.6

http://www.megaupload.com/?d=DWFCFQMN

http://rapidshare.com/files/147475592/netscape-navigator-9.0.0.6.exe

Internet Explorer 8 Beta 2 Español

Windows XP x86 Español

http://www.megaupload.com/?d=Y3UAAWSA

http://rapidshare.com/files/147475856/IE8-WindowsXP-x86-ESN.exe

Windows Vista x86 Español

http://www.megaupload.com/?d=0WPBL6LN

http://rapidshare.com/files/147475998/IE8-WindowsVista-x86-ESN.exe

Windows Vista x64 Beta 2 Ingles [Aun no sale en Español]

http://www.megaupload.com/?d=RF3UNVII

http://rapidshare.com/files/147478184/IE8-WindowsVista-x64-ENU.exe

---Links sin Funcionar----

Firefox 3.0.1 Español

http://www.megaupload.com/?d=DI68BD9P

http://rapidshare.com/files/147474197/Firefox.3.0.1.rar

Opera 9.52 Español

http://www.megaupload.com/?d=F5RDV976

http://rapidshare.com/files/147475196/Opera_952_10108_in.exe

Nota:

Realmente Funciona y me ah sido de gran utilidad. Verdadera se los recomiendo si suelen descargar demaciado de estos servidores, yo ya no puedo vivir sin esto.

FUENTE

Descarga contenidos de RapidShare o Megaupload de un modo automático

jDownloader es un gestor de descargas especialmente diseñado para automatizar el proceso de descarga de archivos de portales que ofrecen servicio de almacenamiento como, por ejemplo, RapidShare o Megaupload.

Con jDownloader el proceso de descarga es mucho más sencillo. Sólo tienes que añadir todos los enlaces del contenido que quieres descargar e iniciar la descarga para que el programa se encargue de todo: accede al enlace, espera el tiempo necesario, valida los mensajes e inicia la descarga. Así con todos los enlaces incluidos en la cola.

Desde sus opciones puedes añadir o borrar enlaces, guardarlos para recuperarlos en cualquier momento, configurar un usuario Premium para acelerar la descarga, limitar el ancho de banda, entre otras posibilidades.

Funciona con depositfiles.com, Filefactory.com, Filer.net, Freakshare.net, Meinupload.com, Megaupload.com, Netload.com, RapidShare.com, RapidShare.de, Uploaded.to y YouTube.com.

septiembre 21, 2008

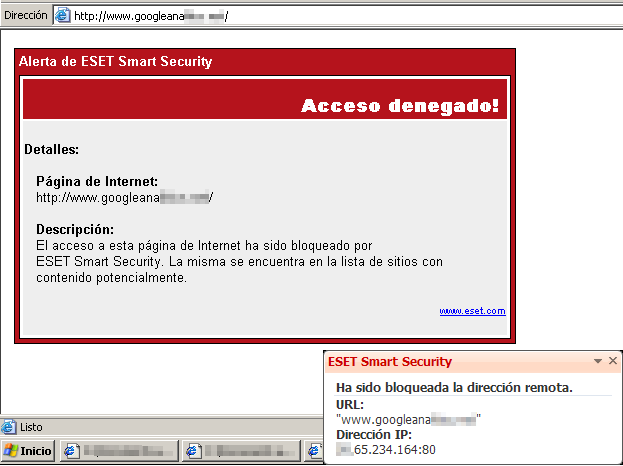

Falso Google Analytics propaga malware

Hace unos días nos han informado que un sitio, que pretende ser un servicio de Google, está siendo utilizado para propagar malware.

Lo que se realiza es una inclusión de código ofuscado en diversos sitios vulnerables y a través del mismo se redirecciona al usuario al supuesto servicio de Google Analytics, que en realidad es un sitio que ha sido registrado por personas malintencionadas para propagar malware.

El script ofuscado en JavaScript es detectado por ESET NOD32 como JS/TrojanDownloader.Small.NAT y el sitio dañino es bloqueado, negando el acceso al mismo:

Con esta detección y bloqueo realizado por ESET, evitamos que usuarios desprevenidos ingresen al mismo y se infecten, manteniendolo protegido en todo momento.

Más información y capturas de pantalla de Windows 7 Milestone 3

Poco a poco empiezan a aparecer más datos sobre las novedades de Windows 7, el próximo sistema operativo de Microsoft que, de acuerdo con lo que indican algunos rumores, verá la luz durante el próximo año. Concretamente lo que tenemos son nuevas capturas de pantalla, en las que vemos de forma bastante clara las características que se han incorporado, así como pequeños cambios en la interfaz. Vamos analizando estas features una por una.

Poco a poco empiezan a aparecer más datos sobre las novedades de Windows 7, el próximo sistema operativo de Microsoft que, de acuerdo con lo que indican algunos rumores, verá la luz durante el próximo año. Concretamente lo que tenemos son nuevas capturas de pantalla, en las que vemos de forma bastante clara las características que se han incorporado, así como pequeños cambios en la interfaz. Vamos analizando estas features una por una.

En primer lugar os mostramos algo que ya habíamos adelantado el otro día: un nuevo MS Wordpad, que estrena una flamante interfaz Fluent al estilo Office. Se trata de una Ribbon de una sola pestaña, algo que no deja de ser curioso. Además se han agregado algunas funciones en lo que a edición de texto se refiere, como mejor manejo de sangrías y viñetas y cosas parecidas. Ahora se puede hacer Zoom y se dispone de vista de impresión. También sabemos que este nuevo Wordpad incluye soporte para documentos en formato OOXML (.docx), pero no se ha dicho nada sobre si también vendrá con soporte para archivos en ODF. Lo que sí es impresentable es que en el nuevo Wordpad todavía no se permite justificar texto.

Luego tenemos al Centro de Soluciones de Windows, una especie de Cento de Seguridad vitaminizado, que también integra las funciones del Centro de Copias de Seguridad, e incluso nos ofrece soporte para mantener el rendimiento de nuestro PC en óptimas condiciones. Asimismo, incluye un Asistente de solución de problemas, que al parecer nos ayudaría a resolver bugs como largos tiempos de carga del sistema, hardware que no responde, etc.

Por otro lado, nos encontramos con remozadas opciones de personalización del escritorio, integrándose temas visuales más sencillos de configurar (tal como indicaban los rumores), en los que podemos asociar fácilmente un fondo de pantalla con una determinada coloración del Aero Glass y una combinación de sonidos. Además, se incluye un enlace para descargar más temas, por lo que suponemos que Microsoft hará un especie de galería web en la que los usuarios podrán colgar sus estilos personalizados para que los descarguen otras personas.

Ligado con lo anterior, se ha renovado el cuadro de Propiedades de Pantalla, que ahora sigue las normas estilísticas de Aero, es más intuitivo, y nos ofrece más opciones a la hora de definir la orientación del monitor. Y atención con esto, porque por fin se ha actualizado el asistente para instalar fuentes, que hasta ahora ¡seguía siendo el mismo que el que había en Windows 3.1!.

El Menú Inicio ha sufrido un ligero rediseño, haciendo que ahora sea más… feo raro minimalista. Por su parte, el Panel de Navegación del Windows Explorer ahora ha fusionado los “vínculos favoritos” con el explorador de árbol, produciendo un resultado que, al menos en apariencia, es óptimo.También se estrena una nueva calculadora, que tiene las funcionalidades adicionales de las que ya teníamos información, pero con un diseño mucho más estilizado y agradable a la vista. Y como era de suponerse, las utilidades de Windows que no usan la Ribbon tienen una barra de herramientas idéntica a la de las aplicaciones de la Wave 3 de Windows Live.

Windows Media Player casi no tiene novedades interesantes a rescatar, aparte de las que vimos en las capturas de la Milestone 1, de un rediseño de la interfaz y de pequeñas mejoras en lo que a reproducción de vídeos se refiere. Sigue sin incluir soporte para podcasts, lo cual es algo preocupante considerando los tiempo que corren, y que también nos confirma lo que hemos empezado a notar desde hace un tiempo: que Microsoft le está dedicando más trabajo y tiempo al Software del Zune que a Windows Media Player (de hecho, el equipo de desarrolladores de WMP ha reducido su tamaño en favor de los encargados de el otro).

Windows Powershell, la consola gráfica de Windows Sever 2008, ahora también esta integrada en Windows 7. Esta potente herramienta incluye funcionalidades que le permiten a los administradores de sistemas automatizar tareas de forma más sencilla, escribir y ejecutar scripts de forma nativa, etc.

Como detalles adiciones, os comentamos que en Panel de Control ahora hay opciones para configurar dispositivos Biométricos (lectores de pupilas, huellas digitales y cosas parecidas), así como también se ha facilitado la elección de los iconos de sistema que aparecen en la caja de notificación. El Explorador de Juegos implementa la killer-feature de descargar e instalar automáticamente los parches de nuestros juegos.

La Sidebar ha sido modificada para integrarse más con el escritorio y dejar de ser sólo una barra lateral. El procedimiento para compartir archivos ahora es mucho más sencillo y, por si fuera poco, se incoporan Aceleradores en Windows (sí, como los de IE8) con el fin de conseguir una mayor integración entre el sistema operativo y los servicios web. A todo esto debemos sumarle que Paint ahora viene con Modo de Pantalla Completa y nos permite realizar zoom de forma más sencilla.

Por último, no podemos dejar de mencionar una patente que Microsoft ha registrado hace poco, y que podría ser seña de una futura característica de Windows 7. La idea es incorporar un sistema de coloración específica a la interfaz Aero (como las pestañas coloreadas de IE8), y permitir que las ventanas cambien de color de acuerdo a los eventos del sistema, a parámetros establecidos por el usuario, o simplemente asignarle un color distinto a cada aplicación. Por ejemplo, podríamos determinar que todos los bordes de las ventanas de Firefox sean azules, y que los del Explorador de Windows sean blancos, pero que cuando haya una alerta de seguridad o un problema de estabilidad se vuelvan rojos.

Como ya sabemos, el fuerte de Windows 7 no irá tanto por el lado de sus características, sino por el del rendimiento. Pero eso no es excusa para que Microsoft de nuevo se vaya por las ramas y nos entregue un Windows sin características básicas que otros SO incorporan desde hace años, como los escritorios múltiples.

FUENTE

Servicio Técnico de PCs, Revista Users

Spanish | ISO | 4 CDs | 1.86 GB | Revista Users

- Desarme del disco duro

- Desmontaje del disco duro

- Reconocimiento del interior del disco

- Reconocimiento de las Pates

- Testear conectores de alimentación

- Recambio de la placa lógica

- Como abrir una fuente

- Reconocimiento de los conectores

- AT y ATX - Diferencias elementales

- Reconocimiento del interior

- Verificación de las tensiones

- Verificación del circuito rectificador

- Verificación del Transistor

- Verificación y cambio del fusible

- Desarme de impresionas inkjet

- Impresora de matriz puntos

- Desarme del monitor

- Extracción del fly-back

- Reconocimiento de las partes

- Reemplazo de la bobina

- Reemplazo del horizontal

- Reemplazo del vertical

- Verificación y ajuste del foco

- Desarme del monitor LCD

- Desguace del monitor LCD

- Medición y reemplazo de la batería

- Reconocimiento del motherboard

- Reconocimiento del circuito impreso

- Módulo de memoria RAM

- Módulo de regulación de voltaje

- Reemplazo de un capacitor

- Testeo de una pista de encendido

- Testo de una pista del circuito

- Reemplazo del disco duro

- Reemplazo de la fuente

- Reemplazo de la memoria

- Reemplazo del micro

- Reemplazo del motherboard

- Reemplazo de la placa de sonido

- Reemplazo de la placa de video

- Reemplazo unidades ópticas

- Desmontaje de la unidad

- Extracción de la bandeja de carga

- Extracción del pick up

- Limpieza de la unidad

- Reconocimiento del interior

- Reemplazo del motor y correa

- Herramientas

- Limpieza

Rapidshare | Megaupload | Filefactory | Easy-Share | Lentitbit | MainUpload | SFV

FUENTE

Hack Newbie E-Zine

Como Usar una Banana para Reparar los CD/DVD Rayados

Simplísimo sistema para arreglar esos CD o DVD rayados que tenemos arrumbados en casa. El sistema es muy simple, el cual se coloca aqui debajo en forma de receta, pero tambien dejamos un video para que tengan una idea más general.

Ingredientes:

* Una banana

* Una cáscara de banana

* Tela de algodón

* Limpiador de cristales o vidrios

Preparación:

1. Toma un CD / DVD que tenga rayas o pequeñas imperfecciones

2. Corta una banana y frótala, de forma circular, sobre la superficie del CD / DVD

3. Usando la cáscara de banana (la parte interior), limpia el CD / DVD. La cera de la cáscara ayudará a pulir y limpiar la superficie del disco.

4. Toma un trozo de tela de algodón y limpia de forma circular (suavemente, pero ejerciendo presión) la superficie del CD / DVD. Debes hacer esto durante 3 o 4 minutos.

5. Finalmente, usa el limpiador de cristales en el disco y límpialo por completo.

¡Listo! Tu CD / DVD debería estar totalmente liso, limpio y libre de rayones.

Tamaño: 5 MB

Descarga

FUENTE

septiembre 20, 2008

La carrera armamentista en la ciberdelincuencia

|

- La ciberdelincuencia llegó para quedarse

- La ciberdelincuencia como negocio

- Cómo funcionan los ataques

- Pensamientos finales del autor

Expertos desaconsejan el uso de Chrome en empresas

Empresa de seguridad informática desaconseja el uso del navegador Chrome de Google en empresas, debido a que incorpora funciones de espionaje, que prácticamente recuerdan a un rootkit.

Si usted ha sido una de las numerosas personas que descargaron el nuevo navegador de Google, quizás haya puesto su computadora a disposición de intrusos. La versión Build 0.2.149.28, que hasta el viernes 5 de septiembre era la última, contiene una vulnerabilidad crítica, que hace que su PC sea idóneo para ataques de tipo drive-by. Google ha confirmado la vulnerabilidad y publicado una actualización del navegador.

Sin embargo, los problemas de seguridad no terminan allí. La compañía danesa de seguridad informática CSIS ha estudiado detenidamente el navegador Chrome concluyendo que “incorpora funcionalidad de tipo espía, que le dan el carácter de rootkit". En un comunicado, CSIS escribe que “hemos probado el navegador Chrome y confirmado que ‘llama a casa´ incluso cuando el programa no está activo. Chrome usa una ‘API hooking´, con el fin de limitar la funcionalidad. Es algo así como una sandbox, que más bien recuerda funcionalidad de rootkit", indica CSIS en un comunicado.

El agujero de seguridad que deja el navegador a merced de intrusos, ha sido documentado en un denominado Proof of Concept que demuestra la forma en que es posible para un sitio maligno ejecutar código en el sistema sin mediar interacción del usuario, con los mismos derechos que éste.

“Un escenario de este tipo es perfecto para los ataques de tipo drive-by", escribe CSIS. La vulnerabilidad en cuestión está presente únicamente en el build 0.2.149.28 de Chrome. En términos técnicos se trata de un stack en el renglón de título al activarse la función “guardar archivo como".

“El software beta no debe ser instalado ni probado en ambientes de producción ni en empresas. Desaconsejamos el uso del navegador Chrome hasta que exista una versión más estable", indica CSIS en un comunicado.

FUENTE

Multi Virus Cleaner 2008

Es una aplicación que busca y elimina virus, gusanos y troyanos de tus PC, NO sustituye al antivirus ya que no tiene protección en tiempo real, digamos que es una herramienta que nos puede dar “una segunda opinión” si nuestro sistema está infectado. Multi Virus Cleaner se actualiza regularmente y puede detectar miles de bichos en tu pc, Multi Virus Cleaner detecta mas 6,000 variantes de virus.

Se mantiene actualizado constantemente y presume de ser un explorador rápido y de consumo mínimo de recursos del sistema.

Sistema Operativo :98/2000/XP/Vista

Peso : 1,4 Mb

Descarga

FUENTE

FlirtPrints.com, envía mensajes anónimos a las personas con las que desea contactar

Helder Santor, creador de Estillok, ahora nos presenta Flirprints, un servicio muy similar a Hadtosay, que ya les presentamos hace tiempo. La intención de FlirtPrints es la de permitirnos ponernos en contacto de forma anónima con la persona que nos gusta, pero que por nuestra timidez por cualquier otra circunstancia, no nos atrevemos a dar el paso.

Para ello simplemente tenemos que crear un Flirt, ya sea un FlirtCard o un FlirtMail. En el primer caso decidiremos la cantidad de FlirtCards que queremos, pudiendo personalizarlas, donde posteriormente escribiremos nuestro mensaje, que podrá ir acompañado de vídeos, fotos o archivos de audio. Al final obtendremos una página con las tarjetas para su impresión, disponiendo cada una de ellas de un código único.

Ya sólo nos queda ingeniárnosla para que las tarjetas, ya recortadas, lleguen a las personas con las que deseamos contactar. Éstas simplemente tienen que acercarse a la página principal de FlirtPrints, donde únicamente tendrán que introducir los códigos, accediendo a los mensajes, con posibilidad de contestarles, incluyendo vídeos, fotos y audio si lo desean, o descartándolos en el peor de los casos.

Nosotros, en todo caso, podemos hacer el seguimiento de nuestros Flirts, por si alguien cae y nos da una alegría.

Un tanto de lo mismo sucede con los FlirtMails, donde nos evitamos la impresión de tarjetas, introduciendo sólo dirección de correo y mensaje, y el destinatario o destinataria nunca sabrá que el mensaje se lo hemos enviado nosotros, ya que aparecerá bajo la dirección de correo omeone@flirtprints.com.

Ya no hay motivo para no poder contactar con las personas que más nos gustan.

Enlace | FlirtPrints

Google Chrome pronto soportará extensiones y scripts

Pronto el sueño de todos los usuarios del navegador de Google se hará realidad. Según informa el sitio InformationWeek, Chrome pronto soportará complementos, tanto en la forma de extensiones, como de scripts de usuario (sin tener que recurrir a soluciones externas como Gresemetal). Si a esto le agregamos que el creador de Greasemonkey, Aaron Boodman, actualmente forma parte del equipo de desarrollo de Google Chrome, nos encontramos con un panorama más que prometedor para el web browser con logo de Pokebola.

Los desarrolladores de Chrome también afirman que el navegador de Google no será extensible sino hasta que se pueda garantizar que los complementos sean más estables que lo que son en Firefox, ya que según ellos el browser del panda rojo todavía sufre problemas de confiabilidad cuando de extensiones se trata. En Mozilla han respondido señalando que están trabajando para mejorar este aspecto, así como también para estar al frente de Chrome en lo que a seguridad y velocidad se refiere

Los más probable es que el soporte para complementos de terceros este listo para cuando Chrome deje de ser Beta. Lo que sí podemos decir con toda certeza es que, en cuanto esto suceda, la cuota de mercado del navegador de Google aumentará drásticamente, y ya podemos hacernos una idea de acosta de quién ocurrirá esta alza.

Todo parece indicar que esta guerra de navegadores cada día se pone más competitiva, y no hace falta decir que los únicos beneficiados con ello somos nosotros, los usuarios.

Crea el programa que quieras como portable!

Descripción: Que son los programas portables?

Los programas portables son todos los programas ke estan destinados para ser utilizados en memorias portatiles USB, los conocidos pendrive, ke no necesitan ninguna instalacion y ke se ejecutan directamente para poder disponer de tus aplicaciones necesarias o favoritas en cualkier ordenador en cuestion de segundos.

Que diferencia hay entre los programas portables y los normales

No hay ninguna diferencia de uso entre una version normal (ke rekiere instalacion en el ordenador) y un programa portable, son el mismo programa y no hay ningun cambio en su apariencia o funcionamiento.

los unicos cambios existentes son ke los portables no instalan ficheros .dll o modifican el registro de Windows, sino ke todo lo necesario para funcionar se encuentra en la unidad USB para poder ejecutarlos en cualkier ordenador sin tocar absolutamente nada del ordenador huesped.

Con esta Aplicacion podes hacer portable programas normales

Tamaño del archivo:

2 MB

Servidor:

Megaupload

Descarga

FUENTE

El Mejor Curso Multimedia de Photoshop 2007

Un Interesante curso multimedia para que aprendamos el photoshop como debe de ser!

Los videotutoriales son los siguientes:

1-Iniciar Photoshop y herramientas."7,07min"

2-Mas herramientas."5,22min"

3-Herramientas y paletas."6,43min"

4-Retoques basicos de fotografia."8,53min"

5-Herramienta sobreesponer."6.34min"

6-Herramienta esponja."4,27min"

7-Selecciones Photoshop."12,11min"

8-Capas."21,03min"

9-Mascaras y canales."31,37min"

10-Retocar y reparar imagenes."4,15min"

11-Pincel corrector y parche."6,06min"

12-Retoque sobre capa duplicada."4,33min"

13-Pintar y editar una imagen."12,25min"

14-Crear formas y dimension."5.34min"

15-Pincel personalizado."5,07min"

16-Creador de motivos."3,11min"

17-Herramienta pluma."5,15min"

18-Crear trazados cerrados."9min"

19-Mascaras, trazados y formas vectoriales."21,45min"

20-Tecnicas avanzadas capas."5,41min"

21-Capa de ajuste."11,55min"

22-Efectos especiales."5,25min"

23-Grabar grupo de acciones."5,53min"

24-Montaje de imagenes."13,54min"

25-Combinar capas."7,20min"

26-Ordenar objetos de capas."13,26min"

27-Graficos para pagina Web."6,56min"

28-Crear sectores."6,09min"

29-Herramientas mapa de imagenes."3,54min"

30-Crear rolodex con Ready."13,43min"

31-Animaccion imagenes gif."8,46min"

32-mascaras vectoriales, para crear animaciones."4,52min"

33-Animaccion con mascaras de capas."5,36min"

http://rapidshare.com/files/72733440/Curso.Photoshop.by.rolAN

Tonio.2007.part1.rar

http://rapidshare.com/files/72742228/Curso.Photoshop.by.rolAN

Tonio.2007.part2.rar

http://rapidshare.com/files/72750903/Curso.Photoshop.by.rolAN

Tonio.2007.part3.rar

http://rapidshare.com/files/72937290/Curso.Photoshop.by.rolAN

Tonio.2007.part4.rar

http://rapidshare.com/files/73138332/Curso.Photoshop.by.rolAN

Tonio.2007.part5.rar

http://rapidshare.com/files/72918849/Curso.Photoshop.by.rolAN

Tonio.2007.part6.rar

FUENTE

Google Chrome, el navegador de Google

La pelea de los navegadores no es nueva y Google no se quiere quedar afuera y por eso lanza al mercado el Google Chrome siguiente el estilo, es un navegador simple con una interfaz limpia ( a mi gusto demasiado limpia, diria fea), que pretende competir seguramente con Opera, Firefox e Internet Explorer.

Ya se puede descargar la beta desde el sitio oficial del navegador para testeo. entre las caracteristicas se pueden observar:

* Un cuadro para todo

* Pestañas independientes

* Accesos directos a aplicaciones

* Pestañas dinámicas

* Control de fallos

* Modo incógnito

* Navegación segura

* Marcadores instantáneos

* Importación de configuración

* Descargas más sencillas

* Descargar ahora

Búsqueda web, historial web, barra de direcciones y sugerencias de escritura: todas estas funciones de navegación están disponibles en un mismo cuadro. Más información.

Cada vez que abras una pestaña nueva se mostrará un resumen visual de los sitios web más visitados, los motores de búsqueda más utilizados, las últimas pestañas que has cerrado y las últimas páginas que has guardado como marcador. Más información.

Utiliza aplicaciones web sin necesidad de abrir el navegador. Los accesos directos de las aplicaciones te permiten pueden iniciar tus aplicaciones online favoritas. Más información.

Crea ventanas nuevas a partir de las pestañas del navegador simplemente arrastrándolas, agrupa varias pestañas en una única ventana y organízalas según te interese. Todo de forma muy fácil y rápida. Más información.

Descarga Google Chrome.FUENTE

Google Chrome, Explorer 8, quien es el gran perdedor?

Con la salida de Google Chrome y la beta 2 de Internet Explorer 8 se abre un nuevo escenario en la guerra de los navegadores, pero quien pierde realmente?, muchos afirmaban que podria ser el browser de Microsoft el gran perdedor pero de acuerdo a esta grafica que he visto en el blog de StatCounter.com no es tan así:

| IE | FireFox | Safari | Chrome | Other | |

| Aug 28 | 68.17% | 24.66% | 2.83% | N/A | 4.33% |

| Aug 29 | 67.81% | 24.78% | 2.84% | N/A | 4.57% |

| Aug 30 | 65.41% | 26.38% | 3.04% | N/A | 5.17% |

| Aug 31 | 64.49% | 26.91% | 3.06% | N/A | 5.56% |

| Sep 01 | 66.92% | 25.26% | 2.99% | N/A | 4.84% |

| Sep 02* | 67.58% | 24.36% | 2.91% | N/A | 5.06% |

| Sep 03 | 67.81% | 23.54% | 2.70% | 1.11% | 4.87% |

| Sep 04 | 70.87% | 21.26% | 2.48% | 1.15% | 4.25% |

septiembre 19, 2008

1 Terabyte (TB) de almacenamiento gratuito online en Oosah

¿Cuánto es 1 Terabyte? Muchísimo. Yo en lo personal siento que es una exageración tener tanto espacio para un equipo personal, pero aún así, he visto ya a más de uno que tienen discos duros de hasta 4 Terabyte. 1 Terabyte equivale para ser exactos a 1024 Gigabytes.

Lo cierto es que gracias a una lectora y a algunos blogs he conocido lo más asombroso que en estos últimos tiempos yo haya podido hallar: un servicio gratis de alojamiento que ofrece 1 Terabyte (cuya abreviación es TB) gratis para alojar lo que se nos venga en gana.

Pero desde luego, como todo servicio de alojamiento gratuito de archivos, tiene sus ciertas limitaciones justas, ésto para efectos de evitar que haya abuso por parte de los usuarios, como subir juegos o conciertos completos, que es prácticamente para lo que se utiliza.

El servicio en cuestión es Oosah, un excelente sitio en donde alojar hasta 1 Terabyte en pura información nuestra, desde vídeos, canciones, programas, documentos y todo lo que queramos, en nuestra propia cuenta, donde podemos gestionar todo perfectamente.

Visto en BiteliaEnlace | Oosah

FUENTE

Unos 'hackers' burlan el sistema de seguridad del acelerador de partículas

# El CERN asegura que han conseguido cerrar la "brecha de seguridad".

Un grupo de 'hackers' ha conseguido vulnerar el sistema informático del Colisinador de Hadrones, el LHC , provocando gran preocupación acerca de los sistemas de seguridad de este experimento. El ataque, que fue denunciado por el británico Daily Telegraph, se les atribuye a los piratas informáticos Greek Security Team -equipo de seguridad griego-.

Dos días después de su expectante y exitosa presentación, los 'hackers' han publicado una nota calificando a los técnicos encargados del proyecto como "un puñado de niños de escuela". Pese al gran susto, el ataque no ha traído graves consecuencias, aunque, de haber entrado en el sistema, podrían haber apagado partes del detector.

Desde el CERN aseguran que han conseguido cerrar la "brecha de seguridad". El director de prensa de la organización, James Gillies, ha asegurado que el incidente "no dejó ningún daño", al tiempo que ha señalado que "el sistema posee una serie de niveles en su red, desde los de acceso general hasta los más seguros, que funcionan en lo que se refiere a la operatividad del LHC".

FUENTE

¿El PC más pequeño del mundo?

La compañía CompuLab asegura que su Fit-PC Slim es la computadora más pequeña y ligera del mundo.

Con un peso de 380 gramos y dimensiones de 119x117x41mm es muy posible dar crédito a la información.

El aparato está disponible en distintas configuraciones, que comienzan con la versión «bare bone» sin red inalámbrica por 220 U$ o una versión con red inalámbrica pero sin disco duro por 245 U$. Las versiones de 60 Mega Bytes en disco duro, 512 Mega Bytes de RAM y sistema operativo Linux o Windows XP son comercializadas por 295 y 335 U$, respectivamente.

FUENTE

Los superordenadores están ahora al alcance de las pymes

Microsoft y Cray han desarrollado un superordenador compacto basado en Windows Server, con 34 núcleos y hasta 4 TB de espacio en disco. Su precio de 17.600 euros lo deja al alcance de las pymes.

Por € 17.600 (USD 25.000) ya es posible comprar un superordenador de Cray con Windows HPC Server 2008. Normalmente, Cray vende superordenadores a precios millonarios, por lo que el nuevo sistema basado en Windows se convertirá en el producto más económico de la compañía. Cray CX1 incorpora entre 32 y 64 núcleos de procesadores distribuidos entre 8-16 CPU de Intel. Los aparatos pueden ser entregados hasta con 4 TB de espacio en disco.

Anteriormente, los superordenadores estaban reservados para universidades, la defensa y grandes empresas. Sin embargo, las nuevas máquinas de bajo precio demuestran que con el paso del tiempo incluso los consumidores podrán acceder a prodigiosas capacidades de cálculo. Incluso pequeñas empresas que trabajan con gráficos y diseño pueden ahora comprar un superordenador.

Al igual que un PC corriente, la nueva Cray CX1 puede ser configurada directamente vía Internet.

Cray perdió grandes cuotas del mercado durante el último año, por lo que el último lanzamiento es interpretado como un intento por encontrar nuevos clientes. En la última lista de las 500 computadoras más rápidas del mundo, Cray sólo está representada con 16 sistemas, mientras que hace 15 años Cray tenía 205 sistemas en la lista de 500.

Imagen: Sistema Cray (nota: la ilustración no corresponde al sistema Cray para pymes).

FUENTE

Windows 7 será lanzado mucho antes de lo adelantado por Microsoft

Según el sitio InternetNews.com, el calendario interno de Microsoft indica que Windows 7 será lanzado durante el verano boreal de 2009.

En caso de ser cierta la información, Windows 7 será lanzado mucho antes de lo adelantado por Microsoft y los pronósticos de observadores. Anteriormente se ha especulado que el sistema operativo que relevará a Windows Vista será lanzado hacia fines de 2009. La propia Microsoft ha señalado que Windows 7 estará listo para el mercado de consumidores en 2010.

Si la fecha es efectiva, pareciera ser que Microsoft aspira más bien a concentrarse en Windows 7 en lugar de Windows Vista. Según se ha señalado, Microsoft lanzará la primera versión Beta de Windows 7 el próximo 27 de octubre durante la conferencia Professional Developer´s Conference .Anteriormente se había especulado que la primera Beta sería lanzada en diciembre de este año.

vulnerabilidad en el componente antivirus de Zone Alarm Security Suite

Se ha descubierto una vulnerabilidad en el componente antivirus de Zone Alarm Security Suite que podría ser aprovechado por un atacante para ejecutar código arbitrario o causar una denegación de servicio. ZoneAlarm es un cortafuegos por software producido por Check Point.

Incluye un sistema de detección de intrusiones entrantes, al igual que la habilidad de controlar los programas que pueden crear conexiones salientes. Existe una versión gratuita del cortafuegos y después una serie de versiones o suites de pago que incluyen características extra.

La Internet Security Suite es su versión más completa y añade un bloqueador de ventanas emergentes y cookies, Internet Messenger Secure, antivirus y antispyware entre otras características.

Hace unos días se hizo público un problema de seguridad en el componente antivirus (multiscan.exe) de esta última suite, causado por un fallo de comprobación de límites al realizar un escáner en busca de virus sobre archivos que estén alojados en directorios con un nombre de ruta demasiado largo. La vulnerabilidad daría lugar a un desbordamiento de búfer, que podría ser aprovechado por un atacante local o remoto para causar una denegación de servicio en ZoneAlarm o para ejecutar código arbitrario en el sistema afectado, si el usuario analiza una carpeta o archivo con un nombre de ruta demasiado largo.

El argentino Juan Pablo Lopez Yacubian, investigador acreditado por el descubrimiento de está vulnerabilidad, ha publicado un vídeo a modo de prueba de concepto en el que se aprecia como un atacante local escala privilegios, logra ejecutar código arbitrario y compromete por completo un sistema vulnerable.

Por el momento no existe un parche disponible. La vulnerabilidad ha sido comprobada para las versiones 7.0.483.000 y 8.0.020.000 de ZoneAlarm Internet Security Suite y también podría afectar a otras versiones del producto.

“Hacker”, la palabra de moda

Las últimas dos semanas los “Hackers” han sido el centro de atención, o por lo menos el tema de la Seguridad Informática, solo basta con hacer un pequeño recorrido por los diferentes titulares de algunos medios para notarlo.

Nota aclaratoria 1 - Utilizo el término “hacker” según lo utilizan algunos medios de (des)información. Medios que jamás en la vida alcanzarán a leer la entrada “Hackers en Colombia“, y muchos menos implementarán el término: Delincuente informático.

Nota aclaratoria 2 - No sólo son titulares de Colombia… es que hombre!!. De esto ningún país se salva.

Grupo de hackers atrapados por firmar su ataque con nombre y correo verídicos

Ahora los “defacers” o “hackers”, (para nosotros: delincuentes informáticos) que atacaron una web del gobierno, esperan penas de hasta 10 años.

Peruanos hackean web Argentina y ponen gol de Johan Fano

Lo mismo que la anterior, pero ahora dirijido contra el negocio familiar.

Por lo menos el jugador de futbol está presentable, no me imagino una foto del “Tino” Asprilla.

Incluso, luego de haber sido detectada la amenaza de “virus” en algunas ciudades del país, es irrisorio (por no decir “dá lástima”) que sigan apareciendo “víctimas” del famoso “Virus Medellín“

Virus ‘Medellín’ puso en aprietos a entidades boyacenses

O que me dicen de la visita del “Rey de los Hackers” a Colombia, es que !!hombre¡¡, en nuestro pais acostumbramos llamarle “Rey” a casi todo (El Rey de Copas, El Rey del despecho, El Rey de la Trova, El Rey de la papa), entonces teniendo reyes para todo eso ¿Cómo no vamos a tener un Rey de Hackers?

Quiero cerrar el ramillete de titulares con lo mejor. Es que ahora ni “Dios” se salva. Veamos 5 titulares para la misma noticia.

Ataque informático a “la máquina de Dios”

El mayor experimento científico del mundo, “hackeado”

Hackean el sistema del Gran Colisionador de Hadrones

Unos hackers dejan en ridículo a la seguridad del colisionador (LHC)

Los “hackers” se cuelan en el mayor experimento de la historia

Si me dieran a escoger, prefiero el de la “Máquina de Dios”, es que le da un toque de “Laura en América” cautivador, algo así “Los Hackearon mientras estaban en una pollada!!!”

Ahora en serio

La seguridad informática parece ser el tema de moda para muchos medios, y no es para menos, pues ahora (y siempre) los dellitos “comunes” están migrando a el ciber-espacio.

Para terminar quiero traer a discusión un Videocast realizado por el ITM (que no es el MIT), institución académica a la cual pertenezco, este videocast hace parte del programa Contraseña.

Como mencioné en el comentario de la página, me esperaba lo peor, es que luego de leer ese título tan desafortunado uno se espera cualquier cosa.

“Los hackers y crackers: piratas y adictos que navegan en red“

Solo “destaco” la palabra adicto, eso debido a que algunos entendemos esto por adicto.

Y aún más desafortunada la introducción “cómo los hackers y crackers se han convertido en amenazas para el desarrollo del mundo virtual.”

Ahora los expertos y desarrolladores de tantos proyectos en internet son una amenaza!!

Y eso que en el mismo videocast citan a Rob Rosenberg “La revolución de la computación ha sido lograda gracias a los hackers“. Esto daría a entender que son personas totalmente diferentes las que realizan el programa y las que publican en la web.

Sobre el contenido de los videos no tengo mucho que “criticar”, ojo! en el buen sentido de la palabra, críticas constructivas, de alguien que se limita a observar, comprender y compartir (es que ahora ando convertido en The Critic, ya tengo la barriga y un poco de calvicie, así que voy por buen camino).

Solo “destaco” una intervención de uno de los conductores, para ser exacto, una pregunta:

“¿El hacker así como el cracker son personjes que nacen con ese espíritu o se hacen o son influenciados para operar como tales?

¿¿???, que cada uno saque sus conclusiones según lo que entienda.

Me gustó la sección donde hacen algo parecido a una encuesta sobre lo que entienden las personas por el concepto de Hacker, me gustó saber que es general el pensar que son expertos en sistemas y seguridad, no me gustó que lo asociaran casi exclusivamente al robo y destrucción de la información.

Para finalizar, solo queda destacar las intervenciones y conocimientos compartidos por los invitados Luis Fernando Vargas Cano y Edgar Serna Tamayo, dos profesionales expertos en Sistemas de Información, que dejaron muy en alto el concepto de experto en seguridad informática (Hacker), y que además invitaron a las organizaciones e instituciones académicas a apoyar y fomentar la investigación y desarrollo en este campo.